Conclua estas tarefas de configuração para cada sistema monitorado.

Função de autorização de upload

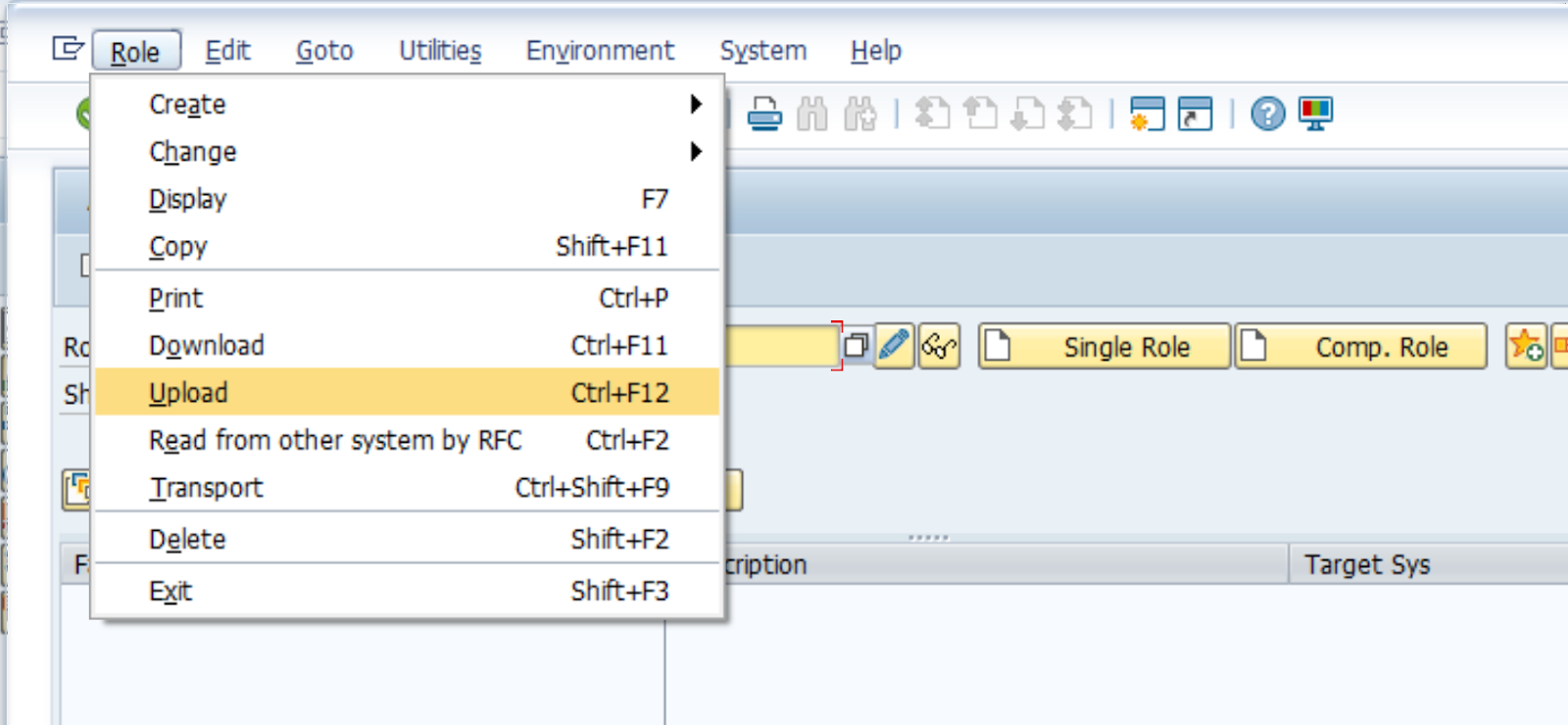

Use SAP transaction

PFCG.Vá para Role > Upload e carregue o arquivo _NEWR_DATA_PROVIDER.SAP do pacote de instalação.

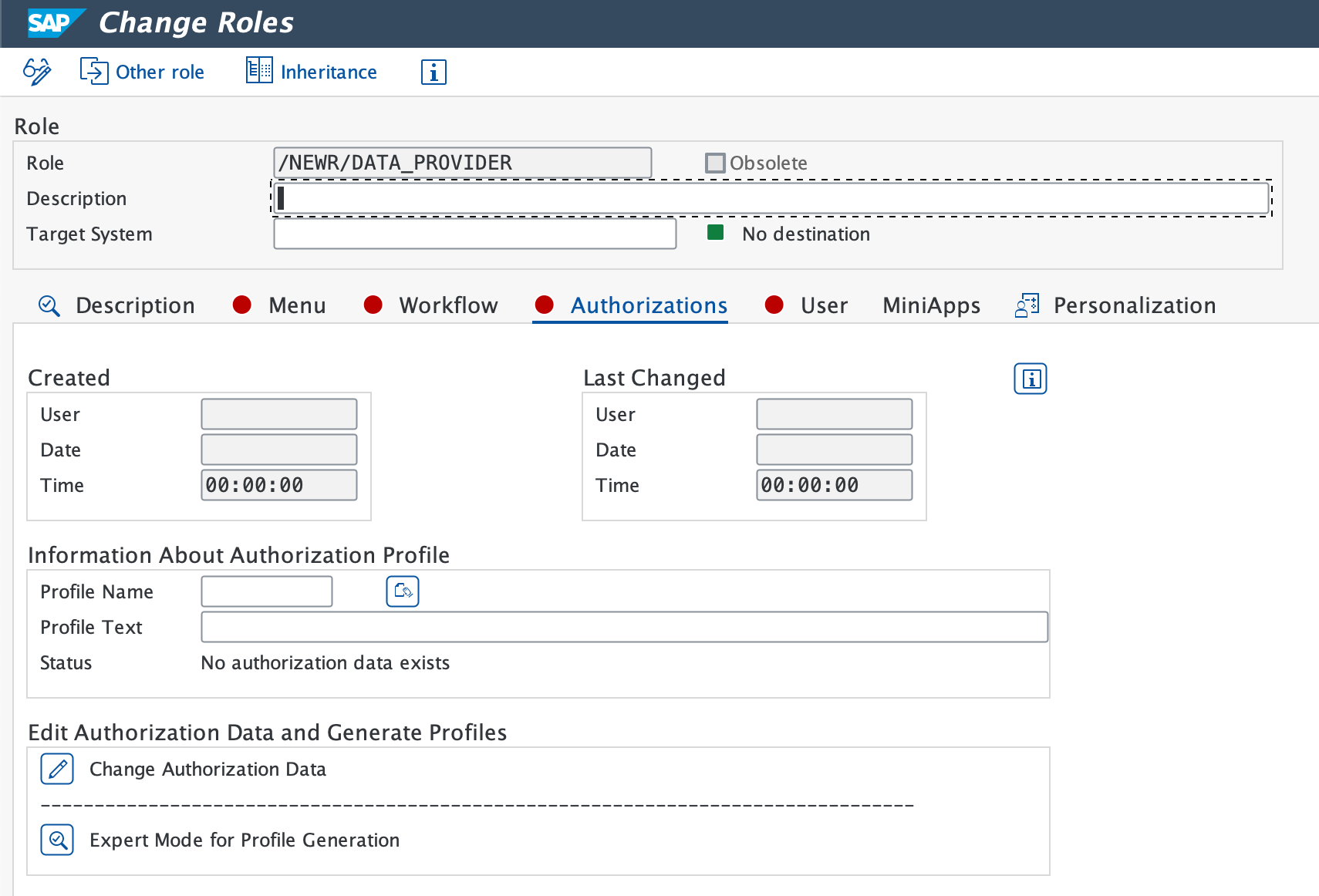

Confirme que a função

/NEWR/DATA_PROVIDERcarrega.

Selecione o

ícone após o carregamento da função.

Na aba Authorizations, selecione

Change Authorization Data e, em seguida, ative-o usando o

ícone.

ícone.

Se um nome de perfil for sugerido, selecione o ícone de check verde.

Verifique se Profile(s) were updated aparece na barra de status.

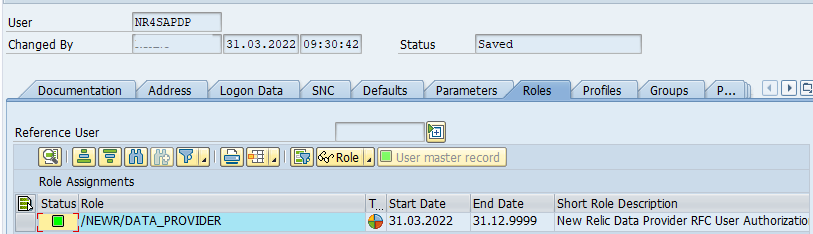

Criar New Relic

Após ativar o authorization profile, use a transação SU01 para criar um novo RFC user ID (por exemplo, NR4SAPDP). Defina o user type como System ou Communication e adicione a função /NEWR/DATA_PROVIDER.

Crie destinos RFC para sistemas monitorados

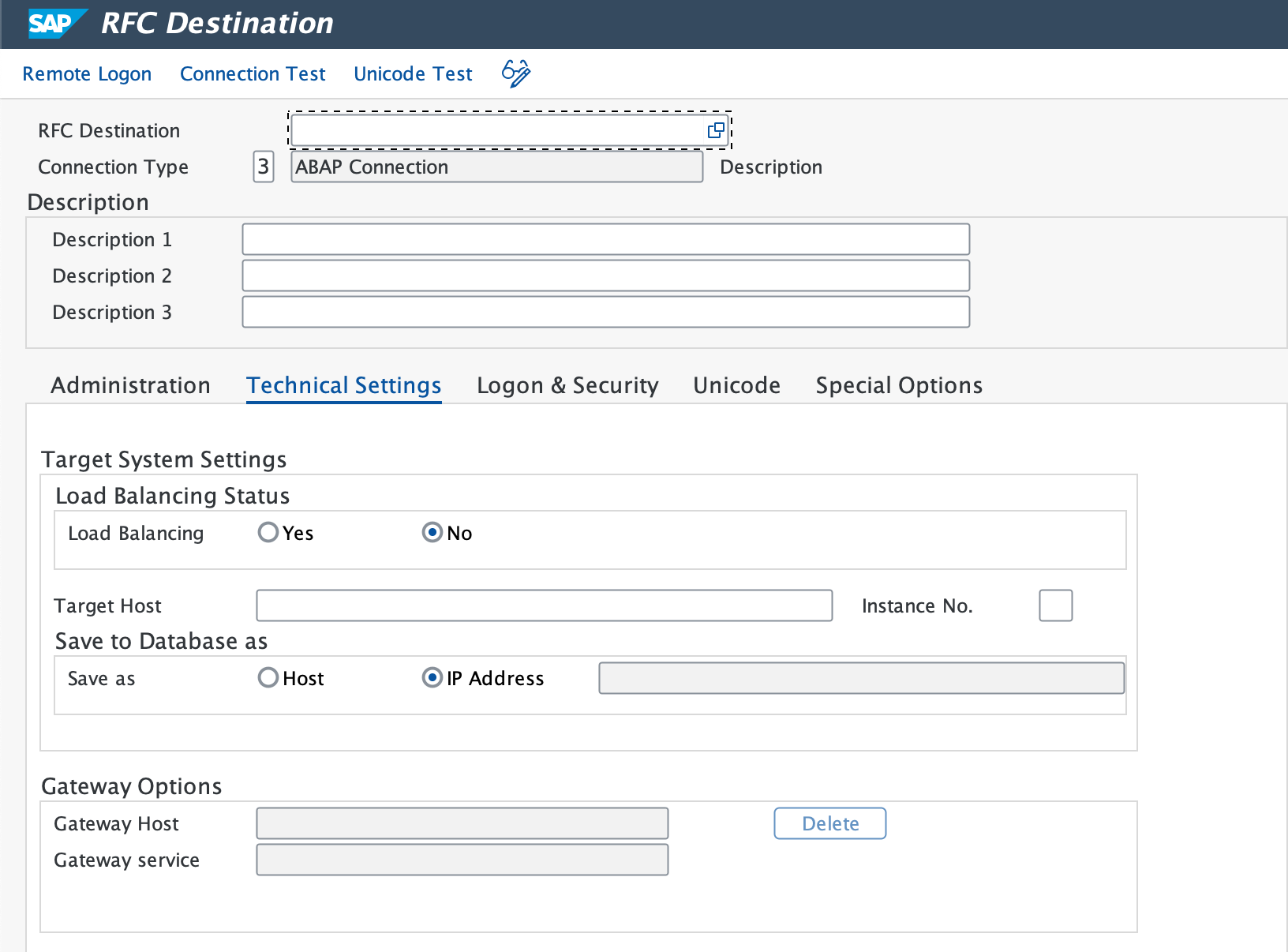

Use a transação SM59 para criar um RFC destination para cada sistema monitorado.

Selecione ABAP Connections e, em seguida, selecione o ícone Create para configurar um novo RFC destination.

Insira um nome descritivo para RFC Destination. Recomendamos:

NR_<SYSID>CLNT<CLNT#>Defina Connection Type como

3 - ABAP Connection.Na aba Technical Settings, insira:

- Target Host (domínio ou IP totalmente qualificado) e Instance No.

- Gateway Host e Service se necessário.

Na guia Logon & Security, insira o RFC user (

NR4SAPDP) e a senha.Selecione Save.

Vá para Utility > Test > Connection Test e Authorization Test.

- Expected result: Ambos os testes mostram status de sucesso.

Definir destino HTTP para a cloud New Relic

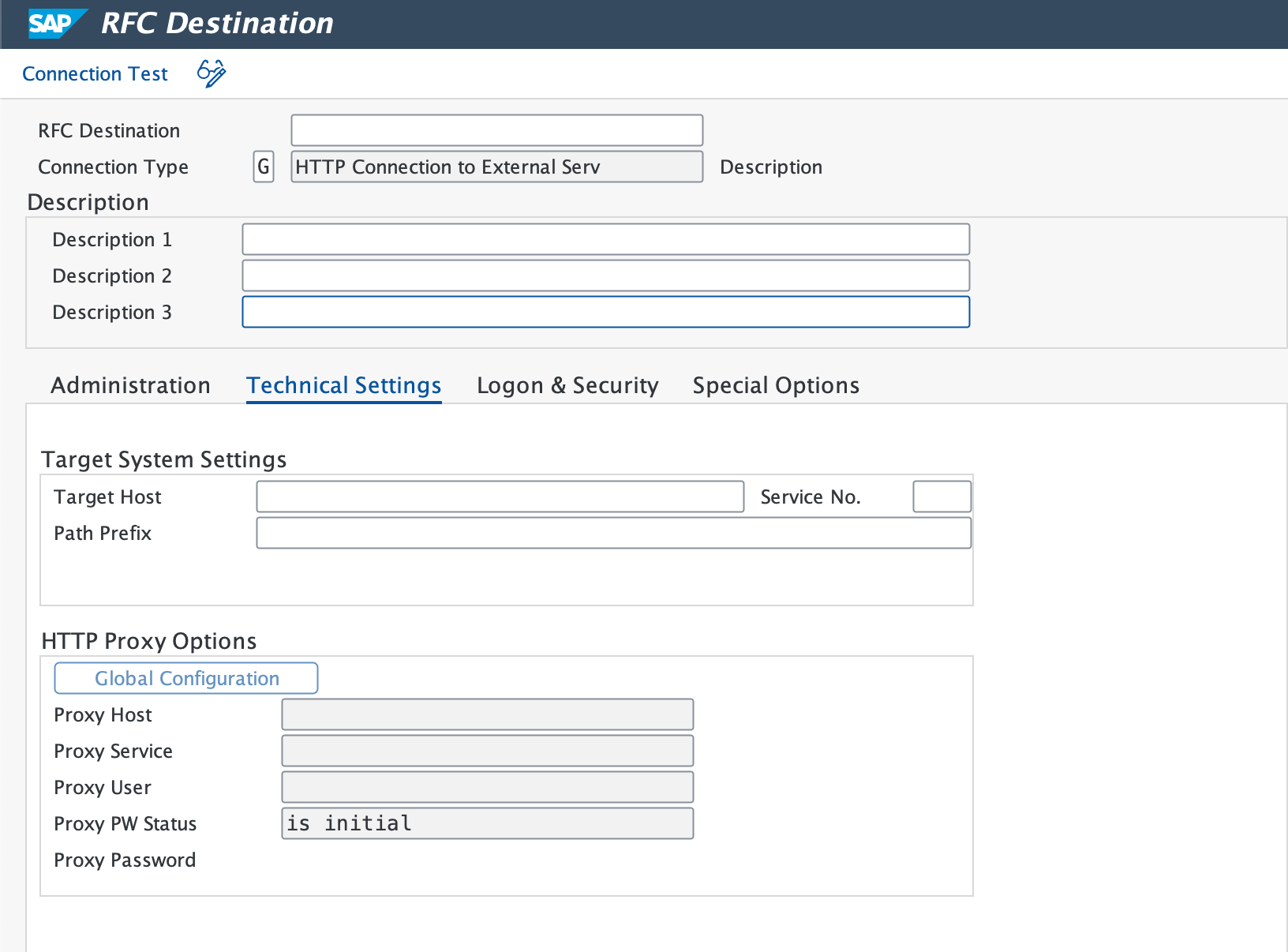

Use a transação SM59 para configurar HTTPS connections para o New Relic API endpoints.

Importante

Crie RFC destinations individuais para Events, Logs, Metrics e Traces separadamente.

Insira um Destination Name (por exemplo,

NR_API_EVENT).Defina Connection Type como

G(Conexões HTTP para Servidor Externo).Insira Target Host, Service No. como 443 (consulte porta padrão para HTTPS) e Path Prefix (consulte lista de verificação de prontidão para instalação para obter detalhes).

Se você precisar de um proxy, configure-o na guia Technical Settings.

Na aba Security Options, selecione a opção Active para SSL.

Se necessário, baixe o root certificate da New Relic e adicione-o a SAP usando a transação

STRUST.Selecione Connection Test para verificar a conexão.

- Expected result: Uma conexão bem-sucedida prompt você a inserir dados de logon.

- If test times out: Verifique as configurações do firewall.

Repita este procedimento para todos os New Relic API endpoints.

Criar endpointde autenticação BTP/CloudALM

Siga as instruções abaixo com base no serviço:

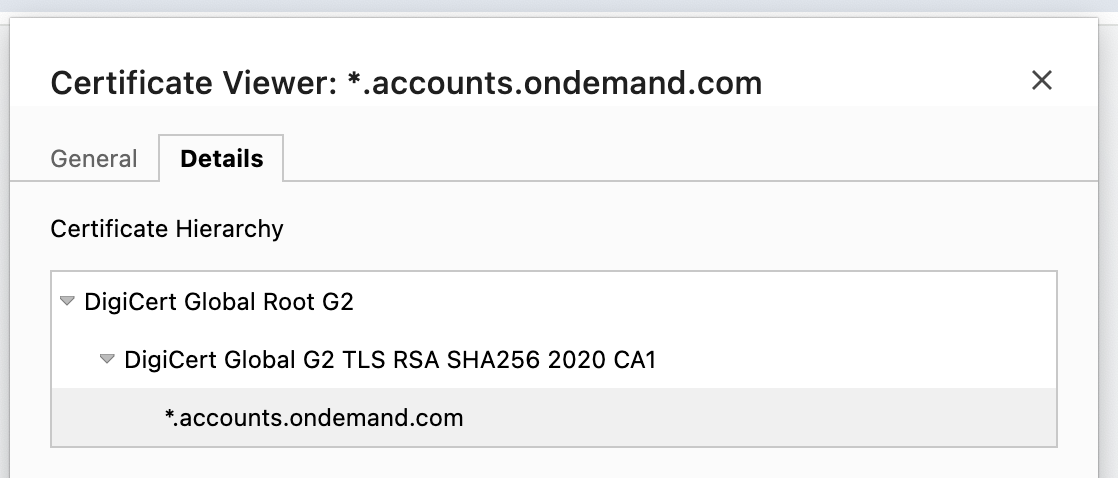

Observe

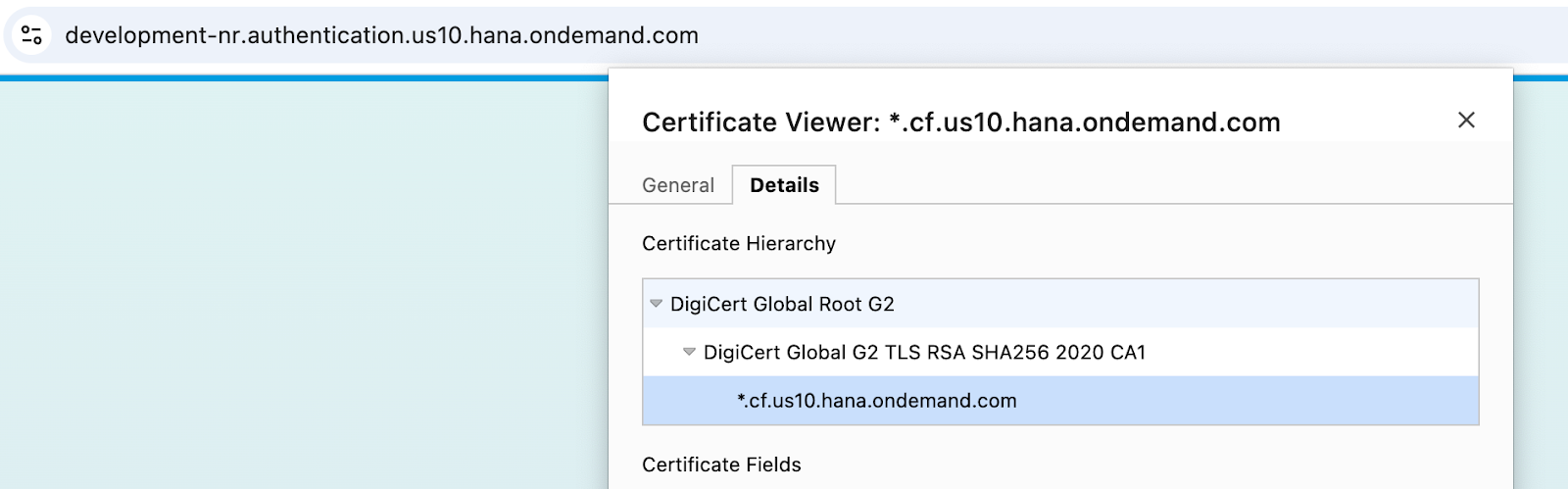

clientId,clientsecretetokenurldo Service Key baixado.Acesse

tokenurlem um navegador da web e baixe os certificados necessários (Digicert root, global e SAP on demand).

Use a transação

STRUSTpara carregar os três certificados um por um e, em seguida, selecione Add to Certificate List.Selecione Save.

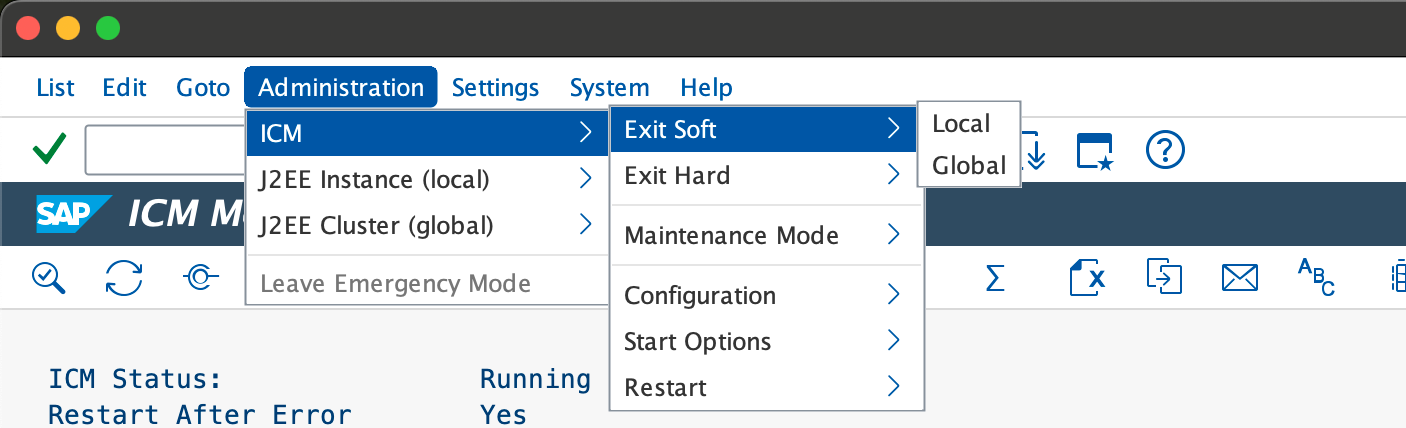

Use a transação

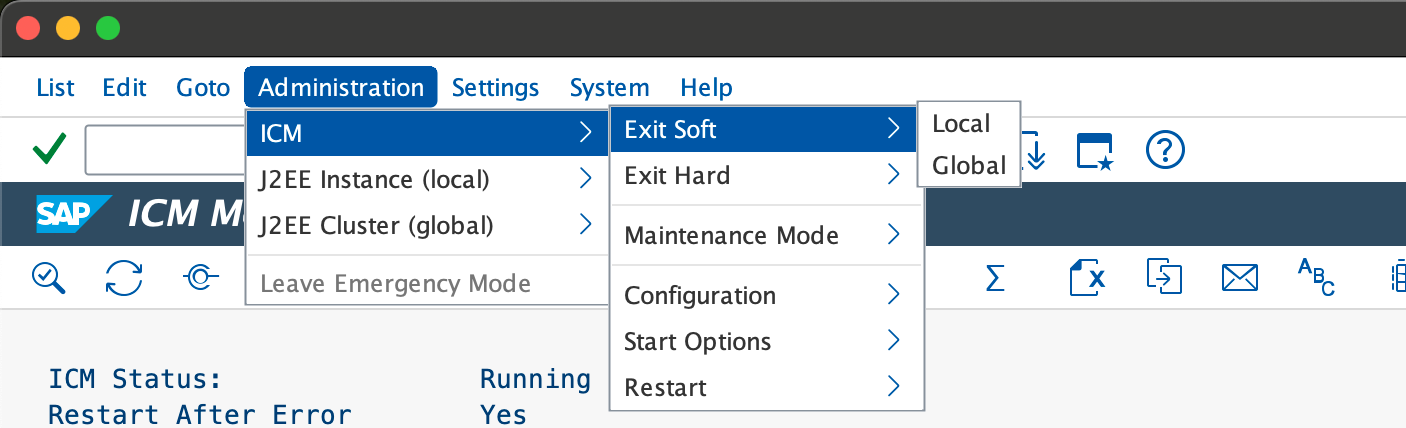

SMICMe vá para Administration > ICM > Exit Soft > Global para reiniciar todos os ICM processes.

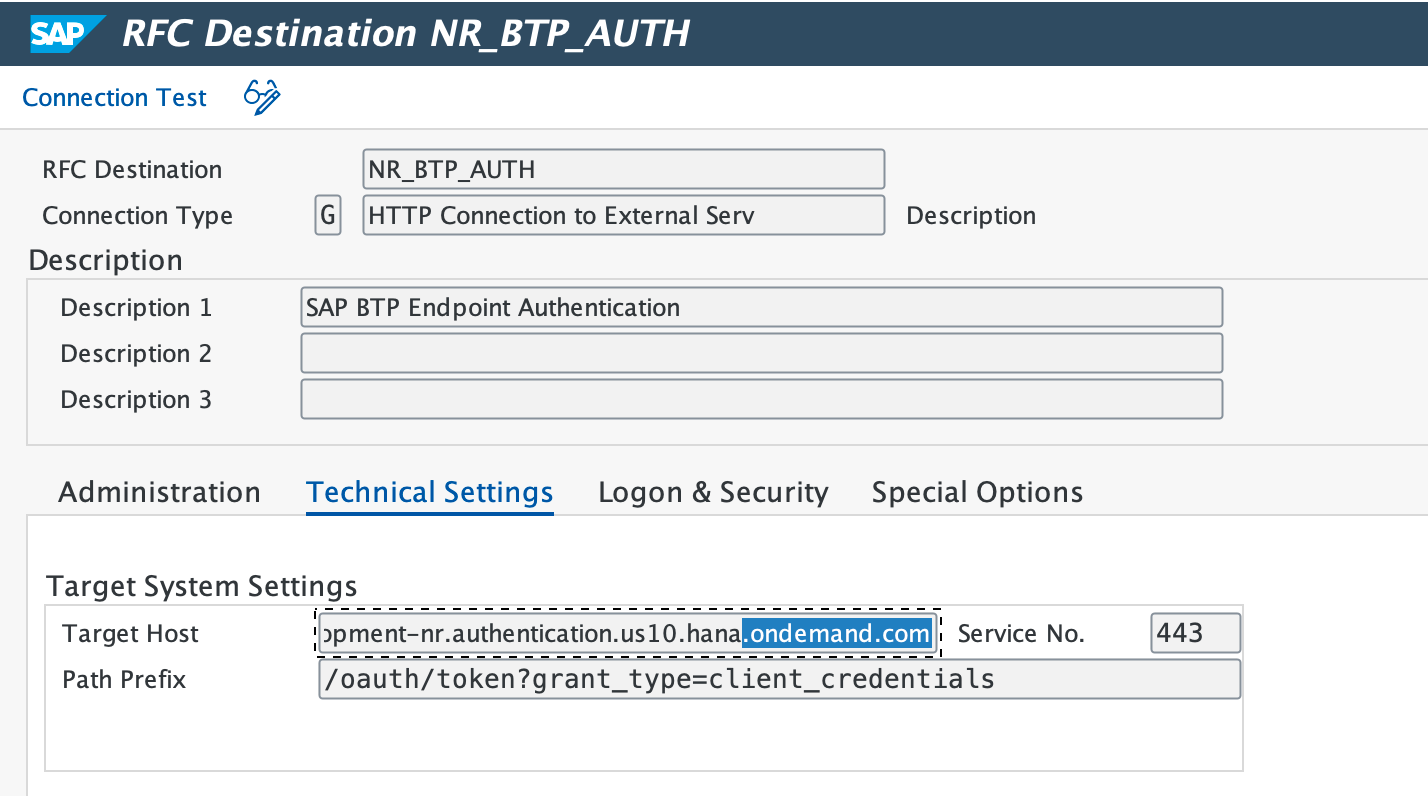

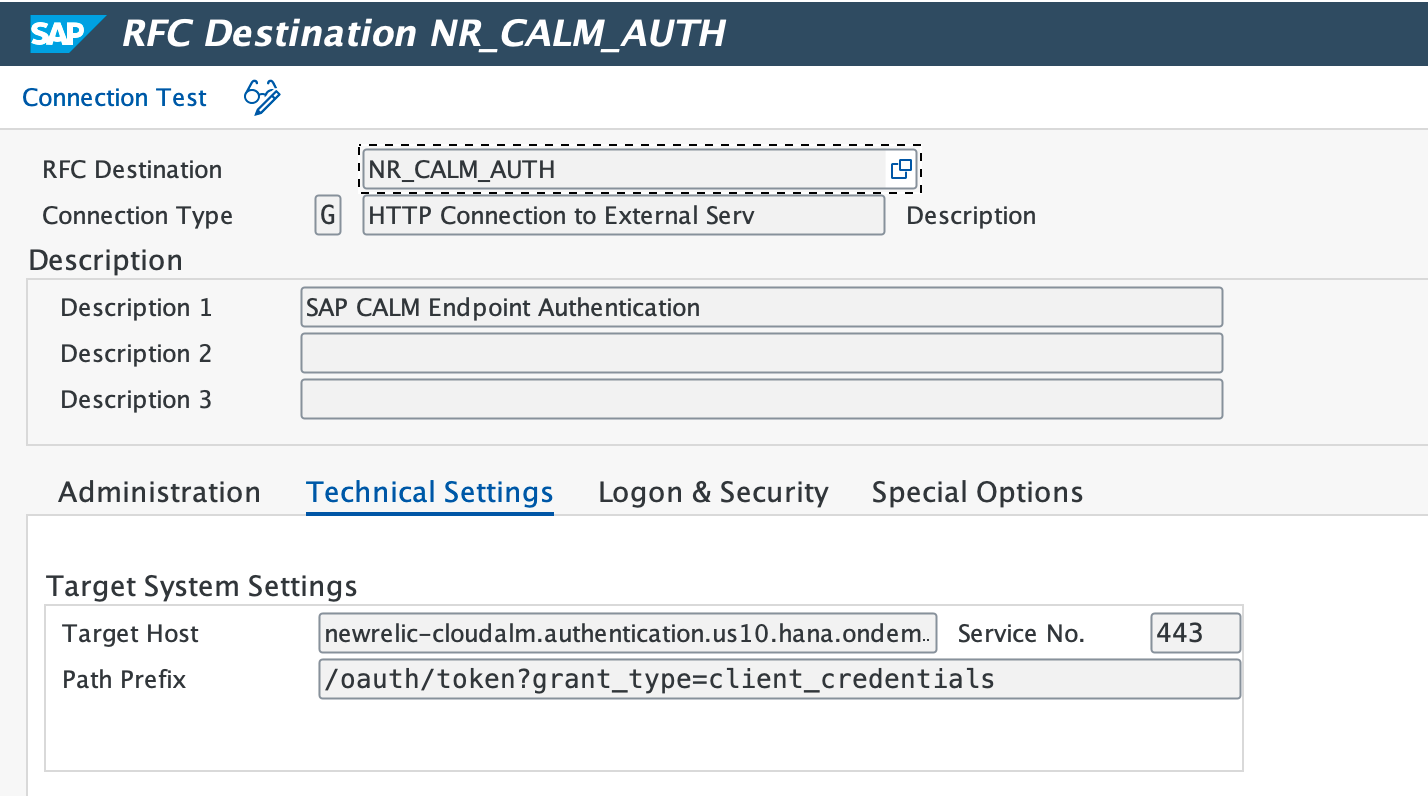

Use a transação

SM59para criar um novo RFC connection em HTTP Connections to External Server.Divida o tokenurl no host e no prefixo do caminho e, em seguida, anexe

?grant_type=client_credentialsao prefixo do caminho.Defina Service No. como

443.

Na guia Login & Security, selecione Basic Authentication e insira

clientIdeclientsecretcomo nome de usuário e senha.Defina o status de Secure Protocol como Active e salve a configuração.

Selecione Connection Test.

Observe

clientId,clientsecreteurldo Service Key baixado.Acesse o url em um navegador da web e baixe os certificados Digicert root, global e SAP on demand.

Use a transação

STRUSTpara carregar os três certificados um por um e, em seguida, selecione Add to Certificate List.Selecione Save.

Use a transação

SMICMe vá para Administration > ICM > Exit Soft > Global para reiniciar todos os ICM processes.

Use a transação

SM59para criar um novo RFC connection.Insira o url como Target host e defina Service No. para

443. Defina Path Prefix como/oauth/token?grant_type=client_credentials.

Na guia Login & Security, selecione Basic Authentication e insira

clientIdeclientsecretcomo nome de usuário e senha.Defina o status de Secure Protocol como Active e salve a configuração.

Selecione Connection Test.

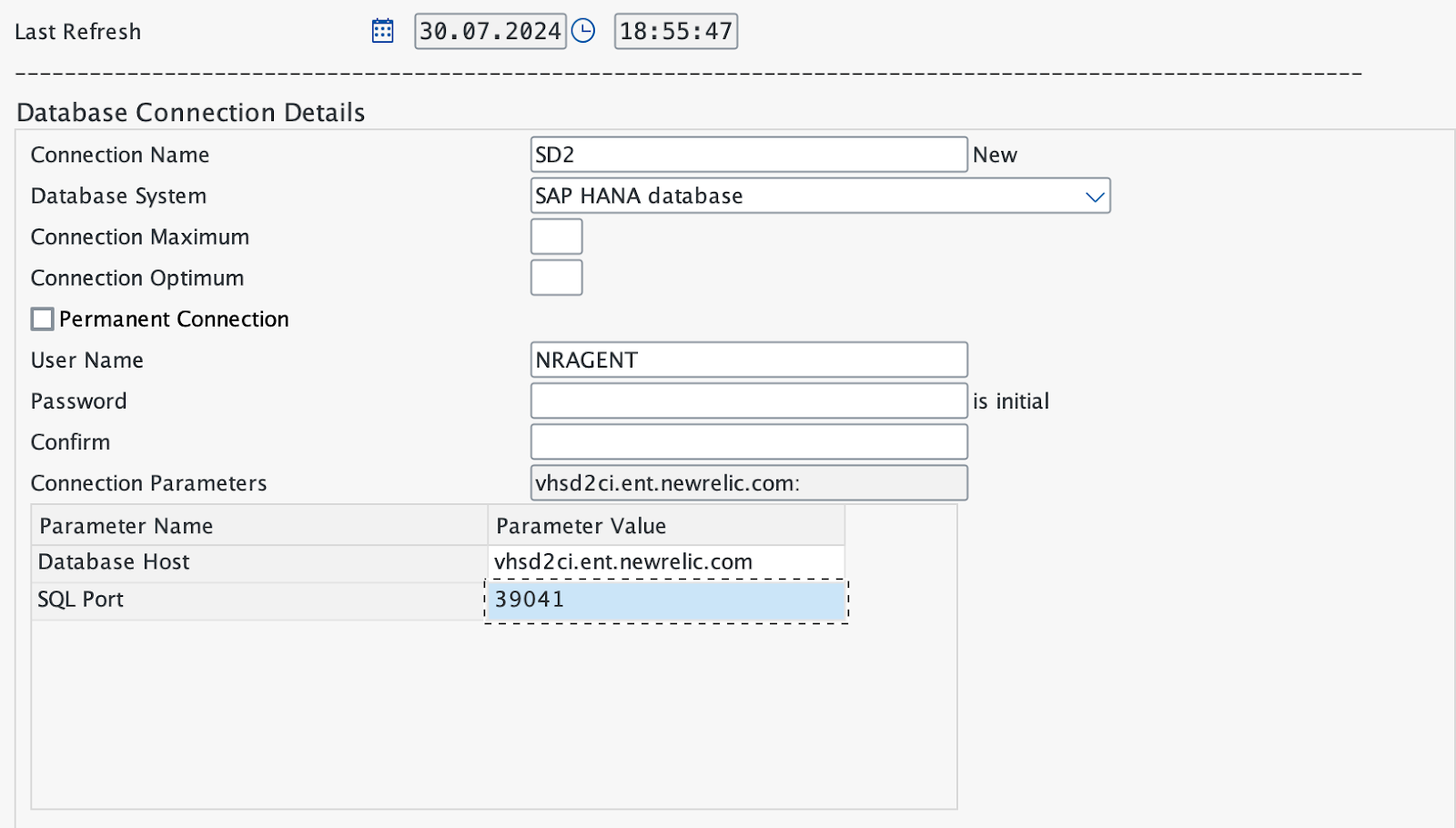

Criar conexão com o banco de dados

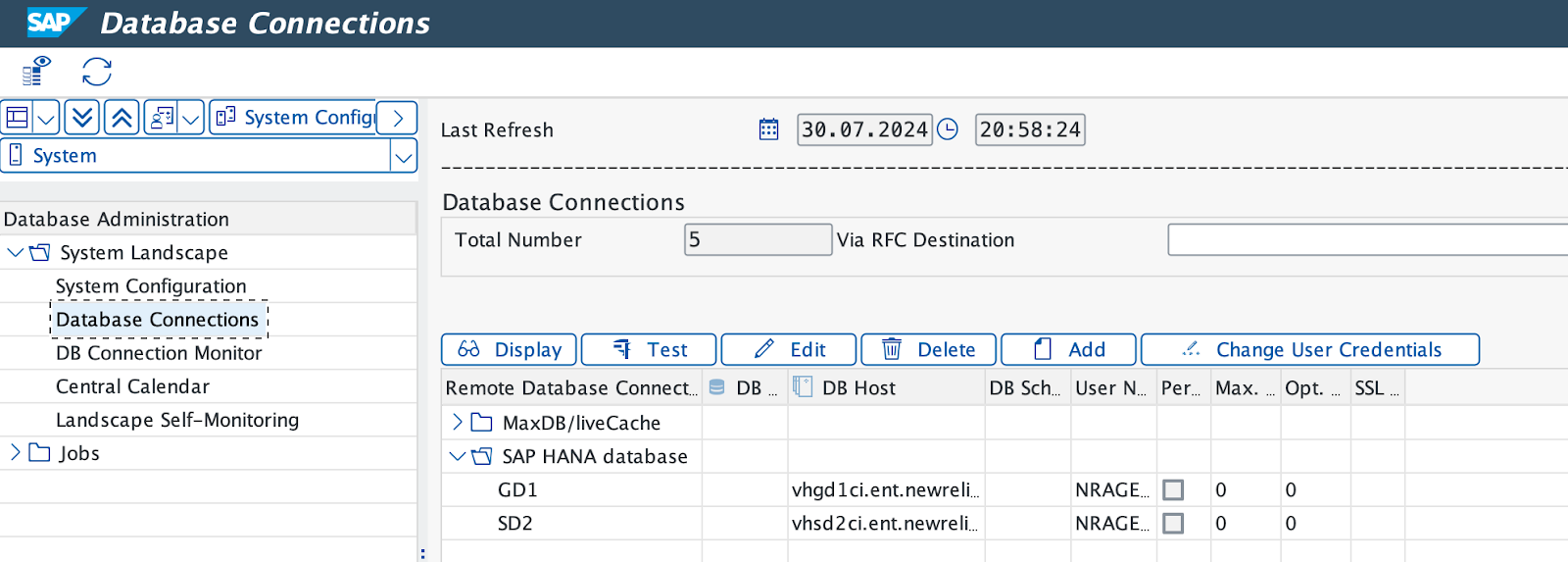

Use a transação DBACOCKPIT para definir o HANA Database connections remoto.

Clique duas vezes em Database Connections e selecione Add.

Insira um Connection Name (de preferência o mesmo que o SAP system ID).

Selecione HANA Database como Database System.

Digite Database user ID (por exemplo,

NRAGENT) e a senha.Insira Database Host e SQL Port.

Selecione Save e, em seguida, selecione Test para verificar a conexão.

- Expected result: O teste de conexão mostra status bem-sucedido.